Noen OpenVPN-konfigurasjonsfiler kan snike malware til PCen

Hvis du installerte OpenVPN på datamaskinen, bør du virkelig lese denne nyheten. Nylige rapporter bekreftet at visse OpenVPN config-filer kan være farlige, og åpne porten for skadelig programvare for å gå inn i Windows-datamaskinen.

Som en rask påminnelse brukes OpenVPN-konfigurasjonsfiler til å kjøre en rekke VPN-tilkoblingsinstruksjoner, for eksempel: hvilken kryptopløsning som skal brukes, hvilke eksterne servere som skal kobles til, hvilke protokoller som skal brukes, og så videre. Det er en viktig kommando i OpenVPN-konfigurasjonsfilen som gjør at brukerne kan bruke et binært skript. Dette kan føre til hackere som genererer omvendte skall som er svært vanskelig å få øye på.

Med andre ord kan angripere lede OpenVPN-trafikk til en bestemt IP-adresse og deretter bruke den til å kjøre kommandoer på den eksterne datamaskinen ved hjelp av den spesiallagde OpenVPN-konfigurasjonsfilen.

I et blogginnlegg på Medium gir Jacob Baines ytterligere detaljer om dette problemet:

Å bruke usikre ovpn-filer er farlig. Du tillater en fremmed å utføre vilkårlig kommandoer på datamaskinen. Noen OpenVPN-kompatible klienter som Viscosity og Ubuntu's Network Manager GUI deaktiverer denne virkemåten. Men etter en lang diskusjon med [email protected] virker det ikke som at denne oppførselen vil bli fjernet fra OpenVPN. Som sådan, hvis du ikke vet hvordan du leser ovpn-filer, foreslår jeg at du er veldig skeptisk til konfigurasjonsfilene du bruker.

Så, hvis du bruker OpenVPN, er den beste løsningen å unngå å laste ned config-filer. Du kan også bytte til en alternativ VPN-løsning. Vi anbefaler å installere Cyberghost, en av de beste VPN-programvarene i verden. Følg linken tilgjengelig under for å få til en nedsatt pris.

Hvorfor velge CyberGhost? Cyberghost for Windows

- 256-biters AES-kryptering

- Over 3000 servere over hele verden

- Flott prisplan

- Utmerket støtte

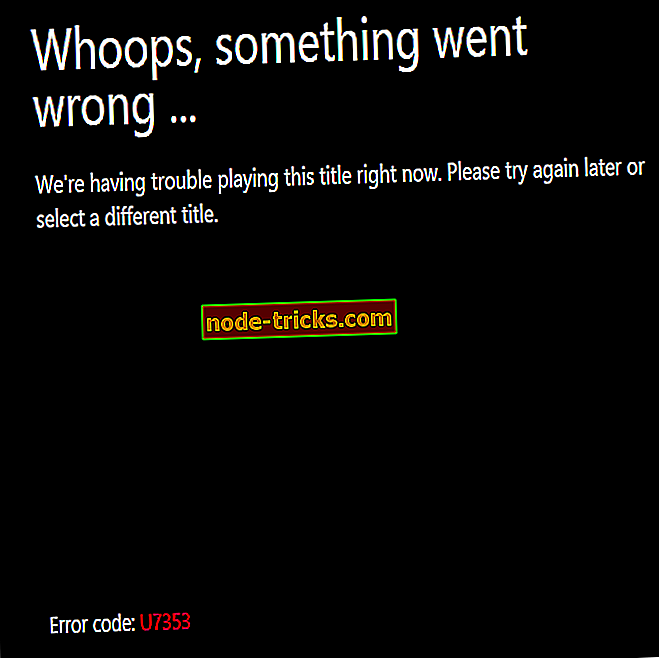

![5 beste gratis VPN for HBO GO / NOW [2019 guide]](https://node-tricks.com/img/vpn/324/5-best-free-vpns-hbo-go-now-5.png)